Компьютерные вирусы доставляют множество неприятностей и проблем многим пользователям. И у всех них в подавляющем большинстве случаев установлен антивирус. Вывод один – антивирус не обеспечивает необходимый уровень защиты. Эту проблему нужно решать комплексной настройкой компьютера и изучением основ безопасности.

1. Что нужно знать о вирусах

Вирус это вредоносная программа, созданная злоумышленником. Целью первых вирусов было самоутверждение их создателей, а их действие заключалось в нанесении вреда компьютеру. Сегодня подавляющее большинство вирусов направленно на незаконное получение денежных средств тем или иным способом.

Для того чтобы эффективно защититься от вирусов, нужно знать как они действуют. Основными задачами вирусов является проникнуть на компьютер пользователя, обеспечить свой запуск, защитить себя от обнаружения и удаления, произвести деструктивные действия.

2. Виды вирусов

Вирусы заражают компьютер различными способами и в зависимости от этого делятся на разные виды.

Файловый вирус

Заражает другие программы и файлы путем дописывания в них своего программного кода. Таким образом, при запуске зараженной программы или файла выполняется вредоносный код. Если вирусом заражены системные файлы, то вредоносный код запускается автоматически при каждой загрузке компьютера.

Червь

Червь это саморазмножающийся вирус. Проникнув на компьютер пользователя, червь многократно дублирует себя, размещает множество своих копий в разных папках с разными именами, что затрудняет его удаление. Черви также могут копироваться через локальную сеть в общедоступные папки на других компьютерах, рассылать себя по электронной почте, через программы обмена сообщениями и с помощью сетевых атак.

Вирус-двойник

Некоторые вирусы удаляют или делают скрытыми файлы и папки пользователя и заменяют их вредоносными файлами с такими же значками и названиями. Пользователь пытается их открыть и запускает вредоносный код. Такие вирусы встречаются сейчас на флешках.

Троян

Троянами называют вирусы, которые не заражают другие файлы, а размещают свои собственные файлы на компьютере пользователя. Часто эти файлы находятся в папках операционной системы, маскируются под системные файлы, прописываются в автозагрузку и запускаются при каждой загрузке компьютера. Идентификация троянов происходит труднее, так как их действия похожи на другие программы, которые также добавляют свои файлы в систему и запускаются вместе с компьютером.

Ложная программа

Некоторые вирусы маскируются под полезные для пользователя программы, предназначенные для закачки файлов из интернета, просмотра видео на сайтах, улучшения работы компьютера и даже защиты от вирусов Пользователь сам устанавливает программу, пользуется ей и даже не подозревает о ее «недокументированных возможностях».

Также такие программы часто пытаются получить деньги от пользователя. Например, ложный антивирус или программа для устранения ошибок в системе, обнаруживает несколько десятков несуществующих вирусов или проблем на вашем компьютере, часть из них предлагает исправить бесплатно, а остальные после покупки полной версии или отправки SMS. Это классическое мошенничество.

3. Действия вирусов

Вне зависимости от способа заражения компьютера, вирусы могут производить различные действия и по этому признаку тоже делятся на разные виды.

Отображают навязчивую рекламу в интернет-браузерах, подменяют адрес домашней страницы, перенаправляют пользователей на различные сайты. Устанавливаются как дополнительная программа, плагин или панель браузера с другими бесплатными программами или под видом чего-то полезного из интернета.

Шпионы и кейлогеры

Предназначены для кражи конфиденциальной информации и паролей. Следят за действиями пользователя, ищут конфиденциальную информацию на компьютере, собирают данные введенные с клавиатуры, из буфера обмена, делают скриншоты экрана и отправляют их злоумышленнику. Целью таких программ являются самые различные данные. Номера банковских карт позволяют украсть средства со счета в банке. Со взломанных аккаунтов соцсетей и скайпа могут рассылаться сообщения вашим друзьям с предложением скачать какой-то файл или посетить сайт. Почта может использоваться для рассылки спама. Лицензионные ключи программ, аккаунт и имущество из онлайн игр можно продать.

Вымогатели-блокировщики

Блокируют работу операционной системы и выводят сообщение с требованием отправить SMS или оплатить определенную сумму на какой-то счет. После этого обещается разблокировать компьютер. Но в подавляющем большинстве случаев разблокировка не происходит. Для того чтобы удалить такой вирус и восстановить нормальную работу компьютера нужно иметь некоторый опыт.

Вымогатели-блокировщики могут сообщать о том, что вы якобы нарушили лицензионное соглашение Windows, представляться правоохранительными органами (МВД), показывать шокирующие картинки и текст непристойного содержания.

Вымогатели-шифровальщики

Незаметно шифруют на компьютере все пользовательские файлы – документы, фотографии, видео и т.д. Когда все файлы зашифрованы на экране появляется сообщение с требованием отправить SMS или оплатить определенную сумму на какой-то счет. После этого обещается выполнить расшифровку файлов. Но в подавляющем большинстве случаев расшифровка не происходит.

Восстановить зашифрованные файлы возможно только из резервной копии. Рекомендую хранить ценных файлов (документов, фото и т.п.) на внешнем диске.

Ботнеты

Распространяются на большое количество компьютеров и предоставляют к ним доступ злоумышленнику. Вирус не проявляет себя до тех пор, пока ему не поступит специальная команда. Зараженные компьютеры (зомби) используются для организации крупномасштабных атак на сервера предприятий, госструктур и рассылки спама.

Бэкдоры

Открывают доступ к компьютеру. С помощью них злоумышленник может загружать на компьютер пользователя различные вредоносные программы. По мере необходимости эти программы могут удаляться или заменяться другими.

4. Пути проникновения вирусов

Вирусы могут проникать на компьютер несколькими путями – с зараженной флешки, CD/DVD-диска, из интернета и локальной компьютерной сети. При этом могут использоваться различные уязвимости в операционной системе, программах, социальная инженерия и фишинг.

Флешки

Многие вирусы распространяются с помощью файлов на флешках и внешних дисках. Достаточно вставить флешку в зараженный компьютер и вирус сразу же окажется на ней. Затем при вставке флешки в здоровый компьютер вирус переносится на него. После этого вновь зараженный компьютер начинает заражать другие флешки.

CD / DVD -диски

Вирусы могут переноситься через CD/DVD-диски. Это могут быть как зараженные файлы пользователя, так и вирусы проникшие через программу записи дисков.

Интернет

В интернете множество зараженных файлов и программ, после их скачивания и открытия компьютер заражается вирусом. Кроме этого на современных сайтах для повышения интерактивности используются скрипты и другие технологии на основе программного кода. Злоумышленники создают скрипты, предназначенные для распространения вирусов. Достаточно зайти на сайт с таким скриптом и вирус уже у вас на компьютере, даже если вы ничего не скачивали и не устанавливали.

Локальная сеть

Если один из компьютеров, объединенных в локальную сеть с другими компьютерами, окажется зараженным, то вирусы с него могут передаваться на другие компьютеры через общедоступные папки или при помощи сетевых атак. Если у вашего провайдера кроме услуги интернета есть еще и локальная сеть, то интенсивность сетевых атак и вероятность заражения будет высокой.

Уязвимости в системе

На компьютеры пользователей постоянно производятся сетевые атаки, которые возможны как из локальной сети, так и из интернета. Они используют различные уязвимости в операционной системе, сетевых службах и драйверах. На компьютер пользователя посылаются специальные сетевые пакеты, которые приводят к сбоям в работе программных компонентов с целью перехватить над ними контроль. Затем в них создается лазейка, через которую вирус попадает на компьютер. Для заражения достаточно подключить компьютер к локальной сети или интернету, никаких действий пользователя не требуется.

Уязвимости в программах

Вирусы также могут проникать на компьютер через различные уязвимости в программах. Это могут быть как сетевые атаки на программы использующие интернет, так и различные зараженные файлы. Например, вредоносный код может быть внедрен в файл Word, Excel, PDF или в любой другой. При открытии зараженного файла происходит перехват контроля над программой и дальнейшее внедрение вируса в систему.

Социальная инженерия

Многие вирусы распространяются с помощью электронной почты и интернет-сайтов путем убеждения пользователя в том, что он получит что-то полезное, ценное или интересное, если откроет определенный файл или перейдет на какой-то сайт. Если пользователь этому поверит и осуществит предлагаемое действие, то его компьютер будет заражен вирусом.

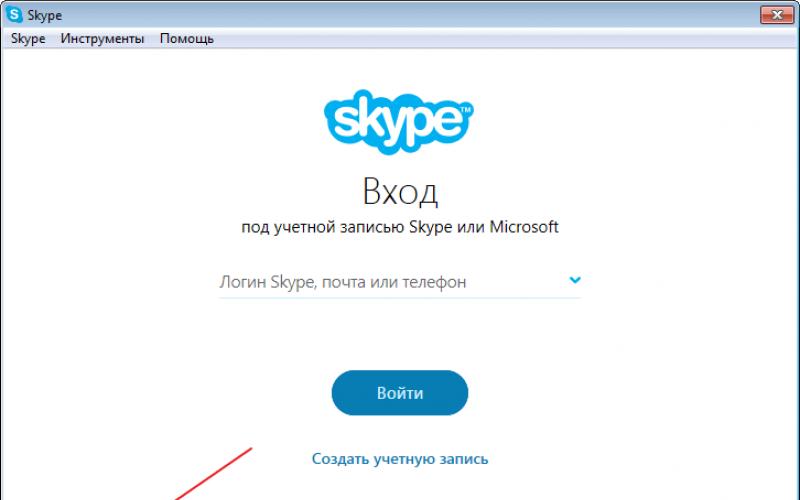

Также пользователям отправляются электронные письма, сообщения в соцсетях, скайпе, SMS и даже поступают звонки с просьбой сообщить какие-то личные данные. При этом злоумышленник может представляться сотрудником банка, службы поддержки какого-то сайта и даже другом или родственником.

Фишинг

Фишинг это подмена адреса какого-то популярного сайта с целью заразить компьютер вирусом или получить конфиденциальную информацию.

Пользователям приходят сообщения якобы от имени администрации сайта или соцсети где он действительно зарегистрирован, с предложением перейти на сайт для решения какого-то вопроса и предлагается ссылка очень похожая на официальный адрес сайта. Если пользователь переходит по этой ссылке, то его компьютер заражается вирусом.

Также злоумышленники создают специальные сайты в точности повторяющие страницы авторизации официальных сайтов банков, почтовых сервисов, соцсетей, онлайн игр и т.п. Адрес сайта при этом тоже может быть очень похожим. Затем пользователям рассылается электронное письмо якобы от имени сайта, с каким-то уведомлением и ссылкой для перехода на сайт. Перейдя по ссылке пользователь попадает на поддельную страницу авторизации, где предлагается ввести логин и пароль. После ввода пароля он отправляется злоумышленнику и происходит взлом аккаунта, а пользователь переадресовывается на настоящий сайт и не замечает подмены.

После того как вирус проник на компьютер, он прописывается в автозагрузку, чтобы запускаться при каждом включении компьютера. Вот основные способы автозагрузки вирусов:

Кроме этого существуют еще сотни так называемых точек автозапуска. Один и тот же вирус может использовать сразу несколько из них. Это значительно усложняет выявление и удаление вредоносных программ.

6. Самозащита вирусов

Практически любой вирус, проникнув на компьютер и прописавшись в автозагрузку, пытается защитить себя от обнаружения и удаления различными способами.

Автоматический перезапуск

Самый простой способ защиты вируса заключается в запуске нескольких независимых процессов, которые следят друг за другом. Если один из процессов завершается, то оставшийся его перезапускает. Это усложняет отключение вируса для его удаления.

Защита от удаления

Вирусные процессы в памяти компьютера следят за файлами вируса на диске и точками автозапуска. Если пользователь или антивирус удалят файл вируса или точку его автозапуска, то вирусные процессы в памяти зразу же их восстанавливают. Также самовосстановление вируса может происходить при каждой загрузке компьютера.

Маскировка

Более продвинутые современные вирусы используют различные способы маскировки.

Часто для защиты вирусных файлов от обнаружения используется их шифрование, что не позволяет антивирусным программам выявить вредоносный код. При загрузке код вируса извлекается из зашифрованного файла и помещается в память компьютера.

Полиморфные (мутирующие) вирусы меняют свой код при каждом заражении нового компьютера, а иногда и при каждой перезагрузке компьютера. Это не дает возможности антивирусу идентифицировать вредоносный код по уже известным сигнатурам.

Руткиты – это специальные компоненты, входящие в комплекс защиты современных вирусов. Они проникают в ядро операционной системы и обладают высочайшими полномочиями. Руткиты предназначены для скрытия вируса от антивирусной программы. Например, они могут перехватывать обращения антивируса к диску и реестру, удалять из потока данных имена вирусных файлов, параметры реестра и передавать антивирусу уже подчищенные данные.

Также сам вирус может работать в режиме ядра, куда имеют доступ только самые важные компоненты системы, такие как драйвера устройств. Оттуда они могут даже бороться с антивирусными программами.

Нейтрализация антивирусов

Некоторые высокотехнологичные вирусы могут успешно противостоять антивирусным программам, полностью или частично нейтрализовать их алгоритмы.

Самый опасный вирус тот, который не дает себя обнаружить, не приводит к проблемам в операционной системе и долго живет на компьютере с целью кражи конфиденциальной информации и денежных средств пользователя.

7. Основные способы защиты от вирусов

Я решил разделить способы защиты от вирусов и угроз безопасности на основные – обязательные для каждого, и дополнительные – по желанию пользователя. В этом разделе мы рассмотрим основные способы защиты, а в следующем поговорим о дополнительных.

Современные вирусы представляют собой высокотехнологичные программы с комплексом маскировки и самозащиты, которые сложно обнаружить и обезвредить. Поэтому для защиты от них также нужно использовать комплексные меры. Это антивирусная программа, перекрытие всех возможных способов проникновения вирусов и следование принципам безопасности при работе на компьютере. Все это не так сложно, достаточно один раз хорошо настроить компьютер и не нарушать определенные правила.

7.1. Защита от файловых вирусов

Для того чтобы защититься от вирусов заражающих файлы, достаточно установить любой антивирус.

Платные антивирусы обеспечивают высокий уровень защиты и от других угроз безопасности. Приобретать их есть смысл, если вы имеете дело с ценной конфиденциальной информацией или осуществляете серьезные финансовые операции. Лучшим для русскоязычных стран является Kaspersky Internet Security. Если компьютер слабоват, то можно приобрести более быстрый и легкий Dr.Web Security Space.

Из бесплатных, для операционной системы Windows 7,8.1,10 я рекомендую Avast. Для Windows XP – 360 Total Security или Avira. Обе программы быстрые, легкие и хорошо подходят для слабых компьютеров. 360 Total Security имеет различные дополнительные функции – очистка диска, слежение за обновлениями Windows, защита веб-камеры и подходит больше для тех, кто любит во всем разбираться. Avira содержит все необходимые элементы защиты и больше подходит для любителей минимализма, которые не хотят вникать в настройки.

Никогда не отключайте антивирус и не открывайте подозрительные файлы как бы вам этого не хотелось. В подавляющем большинстве случаев вы не получите желаемого и только навредите себе.

7.2. Защита от ложных и зараженных программ

Используйте только популярные широко известные программы. Скачивайте программы только с сайтов разработчиков и популярных широко известных сайтов. Проверяйте все скачанные файлы на сайте VirusTotal.com.

Откажитесь от установки сомнительных программ, особенно тех, которые по результатам проверки на VirusTotal.com являются нежелательными. Всегда выбирайте выборочную установку и снимайте галочки с дополнительно предлагаемых компонентов.

7.3. Защита от вирусов на флешках

Защититься от заражения компьютера через флешку проще всего. Для этого нужно отключить автозапуск флешек в реестре Windows. Я сделал специальный файл, который устанавливает нужные параметры в реестре автоматически и работает со всеми версиями Windows. Вам достаточно его запустить и согласиться на внесение изменений в реестр.

Для того, чтобы изменения вступили в силу нужно перезагрузить компьютер. После этого автозапуск вирусов с флешек будет невозможен. Учтите, что окно автозапуска при вставке флешек появляться не будет. Зайти на флешку можно через проводник Windows (Мой компьютер).

Скачать файл для отключения автозапуска флешек вы можете в разделе « ».

7.4. Защита от вирусов на CD/DVD-дисках

Автозапуск CD/DVD-дисков также можно было бы отключить в реестре. Но распространение вирусов на дисках уже редкость и антивирусы легко их блокируют. А отключение автозапуска дисков доставит много неудобств, так как вам вручную придется искать программу автозапуска на них. Поэтому я рекомендую с этим не заморачиваться.

7.5. Защита от скриптов в браузере

Для браузера Firefox есть очень хороший плагин NoScript. После его установки некоторые сайты могут потерять часть функциональности. Но достаточно простым кликом мышки добавить их в список разрешенных и их функциональность восстановится.

Но не нужно добавлять все подряд, а только те сайты, которым вы абсолютно доверяете. Тогда безопасность в интернете будет на достаточно высоком уровне.

Для браузера Chrome существует подобный плагин ScriptBlock. Принцип его действия такой же. На разрешенных сайтах скрипты не блокируются, а на остальных вы будете в безопасности.

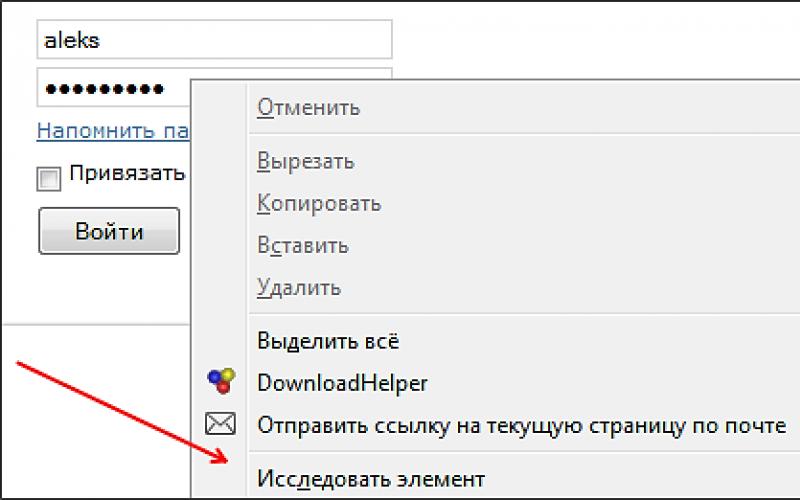

7.6. Защита паролей в браузере

Все браузеры позволяют запоминать пароли для сайтов при первом их вводе.

Это удобно, так как при последующих входах на этот сайт пароль вводить не требуется. Но это не безопасно, так как пароль из браузера может быть похищен.

Для браузеров Firefox и Chrome есть прекрасный плагин LastPass, который также предлагает сохранить пароли при вводе их на сайтах, но хранит их в защищенном хранилище. При входе на сайты он подставляет логин и пароль в нужные поля, что очень удобно.

Не вводите свои пароли на чужих компьютерах, так как они могут быть заражены шпионом или кейлогером.

Плагин LastPass вы можете скачать в разделе « ».

7.7. Защита от социальной инженерии

Не кликайте на сомнительную рекламу в интернете, особенно на мигающие картинки с невероятными обещаниями. В лучшем случае вы попадете на сайт, где вас обманным путем попытаются убедить что-то купить, в худшем на сайт зараженный вирусом.

Никогда не скачивайте файлы и не переходите по ссылкам из электронных сообщений, если они приходят от неизвестных вам адресатов. Каким бы заманчивым или безобидным не было это сообщение, в 99% случаев вас хотят обмануть!

Также не открывайте вложения и не переходите по ссылкам из странных сообщений, пришедших от кого-то из ваших знакомых (типа посмотри мою фотку или скачай клевую программу). Скорее всего, это говорит о том, что аккаунт вашего знакомого взломали и используют для рассылки вредоносных сообщений. Свяжитесь с вашим знакомым, спросите отправлял ли он вам это сообщение и предупредите о возможной проблеме.

Если сообщение по вашему мнению может иметь высокую важность (например, из вашего банка), то позвоните туда. Не сообщайте никому свои пароли для банковских операций, электронной почты и т.п. Официальные представители не имеют права об этом спрашивать.

Будьте избирательны в соцсетях, не добавляйте в друзья всех подряд, кто к вам просится. Эти люди могут попытаться получить ваши личные данные, присылать вам сообщения на зараженные, мошеннические сайты или просто завалить рекламой. При появлении подозрительной активности, удаляйте этих людей из друзей.

В последнее время злоумышленники также часто используют SMS и даже звонки с целью обмана. Не отправляйте ответные SMS и не звоните по указанным номерам, так как за это с вашего счета снимут деньги. Не переходите по ссылкам в SMS, с помощью них сейчас распространяются вирусы на смартфонах. Уточняйте всю информацию по официальным телефонам и на официальных сайтах, а не по контактным данным, которые вам прислали.

В последнее время участились сообщения о том, что что-то случилось с вашим родственником или вы выиграли какой-то очень ценный приз (машину, дом, квартиру и т.п.) и у вас просят деньги, чтобы уладить какие-то моменты. Никогда не доверяйте подобным сообщениям и проверяйте информацию по надежным каналам. Главное это понимание того, что никто никогда и никому просто так ничего не дарит. Если вы ничего не покупали и не регистрировались для участия в акции, то это 99% обман.

7.8. Защита от фишинга

Чтобы защититься от подмены сайта путем фишинга никогда не переходите по ссылкам, которые присылаются в электронных сообщениях. Откройте новую страницу браузера и перейдите на нужный сайт из закладок или введите адрес вручную.

Во всех современных браузерах есть встроенная защита от фишинга. Если сайт определяется как фишинговый, то доступ к нему блокируется.

Аналогичные окна блокировки могут отображаться при обнаружении на сайте вредоносного программного обеспечения.

Но браузеры умеют определять только подделки наиболее популярных сайтов или те сайты, которые попали в черный список.

Наиболее эффективно с фишингом борются комплексные платные антивирусы, такие как Kaspersky Internet Security и Dr.Web Security Space. В большинстве популярных бесплатных антивирусах также есть защита от фишинга.

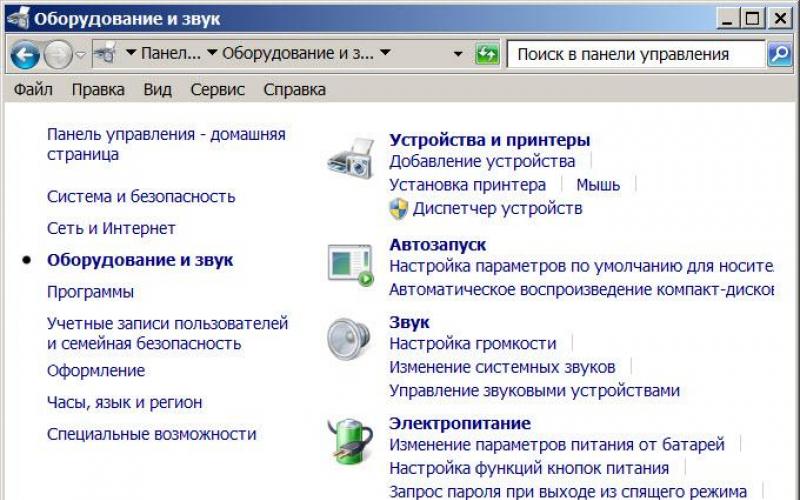

7.9. Защита от уязвимостей в системе

Для защиты от уязвимостей в операционной системе необходимо регулярно устанавливать важные обновления, так как это в основном обновления безопасности. Перейдите в «Панель управления\Система и безопасность\Центр обновления Windows\Настройка параметров» и проверьте настройки обновлений. Советую включить установку обновлений в автоматический режим.

Не смотря на то, что официальная поддержка Windows XP прекращена, для некоторых старых компьютеров это единственная система, которая обеспечивает достаточное быстродействие и функциональность. Есть способ продлить получение обновлений безопасности для Windows XP до апреля 2019г. Для этого я сделал специальный файл, который вносит в реестр Windows небольшое изменение. Достаточно его запустить и согласиться с внесением изменений в реестр.

После этого установка обновлений безопасности в Windows XP продлится до апреля 2019г.

Скачать этот файл вы можете в разделе « ».

7.10. Отключение лишних служб

Другим общепризнанным способом защиты является отключение лишнего функционала. Если отключены потенциально уязвимые компоненты, то и атака на них невозможна. Прежде всего это касается служб Windows, которые работают на каждом компьютере и чаще всего становятся объектами для атак. Многие из них не нужны для нормальной работы компьютера, а их отключение имеет еще и приятный бонус в виде увеличения быстродействия системы.

Жесткий диск A-Data Ultimate SU650 120GBДля того чтобы отключить лишние службы, нужно зайти в консоль управления компьютера. Для этого нужно кликнуть правой кнопкой мыши на значке «Мой компьютер» или «Windows» (в Windows 8,10) и выбрать «Управление…».

Заходим в раздел Службы.

Теперь нужно кликнуть правой кнопкой мыши на службе, которую необходимо отключить, и выбрать «Свойства».

После этого установите «Тип запуска: Отключена» и нажмите «ОК».

Теперь при включении компьютера служба запускаться не будет.

Безболезненно можно отключить некоторые службы, которые не являются сетевыми. Также, если у вас нет локальной компьютерной сети, можно отключить и некоторые сетевые службы. Я подготовил описание наиболее важных служб и рекомендации по их настройке. Скачать их вы можете в разделе « ».

7.11. Защита от уязвимостей в программах

Для защиты от уязвимостей в программах желательно регулярно обновлять их до новых версий. Большинство программ имеют функцию проверки обновлений. Как только обновление для программы обнаруживается, пользователю предлагается его установить. Не пренебрегайте обновлением программ, особенно тех, которые работают с интернетом (браузер, скайп, торрент-клиент и т.п.).

7.12. Защита от сетевых атак

Лучший способ защититься от сетевых атак это отключение лишних служб, регулярное обновление операционной системы и программ с целью устранения уязвимостей, которые и используются при атаках.

Но есть также программы специально для защиты от сетевых атак, которые называются файрволами. Принцип файрвола заключается в том, что он не пропускает интернет-пакеты на компьютер, которые содержат данные не запрашиваемые пользователем. Например, если вы ввели адрес сайта в браузере, то в ответ получите интернет-пакеты с содержанием сайта и файрвол их пропустит. Зараженные интернет-пакеты поступают на компьютер без запроса пользователя и файрвол их блокирует.

В операционных системах Windows есть свой встроенный файрвол, который называется Брандмауэр. При грамотной настройке безопасности системы обычно его достаточно. Но есть и сторонние решения, которые являются более продвинутыми и надежными. Если на вашем компьютере есть ценная конфиденциальная информация или вы активно работаете с платежными системами, то дополнительная защита в виде хорошего файрвола не помешает.

Файрвол входит в состав платных антивирусов, лучшими из которых являются Kaspersky Internet Security и Dr.Web Security Space. Если у вас такой антивирус, то ваш компьютер надежно защищен от сетевых атак и отдельный файрвол вам не нужен. Кроме того, такое решение будет лучшим в плане совместимости антивируса с файрволом.

Из бесплатных самым популярным файрволом является Outpost Firewall Free, который можно установить из комплексного антивирусного пакета Outpost Security Suite FREE и использовать в дополнение к любому бесплатному антивирусу. Недостатком такого решение являются возможные конфликты между антивирусом и файрволом.

Самый лучший способ защититься от атак из интернета или локальной сети провайдера – подключение компьютера через роутер. Роутер обладает функциональностью аппаратного файрвола. Он скрывает компьютер от хакеров и надежно блокирует все незапрашиваемые интернет-пакеты еще до того, как они попадут на компьютер. Кроме того, роутер в какой-то степени защищает материнскую плату от электрических пробоев со стороны провайдера, что бывает довольно часто.

Но роутер не защищает от атак с зараженных компьютеров соединенных с помощью него в домашнюю или офисную локальную сеть, а только от тех, которые приходят из интернета. Поэтому программный файрвол все равно должен работать на каждом компьютере.

7.13. Резервное копирование системы

Даже качественная настройка компьютера и следование принципам безопасности не дает 100% гарантии, что какой-то хитрый вирус не проникнет в компьютер. Но есть средство, которое надежно защитит вас от последствий заражения. Это создание .

Встроенное средство восстановления Windows является недостаточно эффективным. Во-первых, оно защищает только самые важные системные файлы, а вирус может быть и в другом месте. Во-вторых, вирусы часто проникают в хранилище резервных копий и восстанавливаются вместе с восстановлением системы, что сводит на нет всю систему резервного копирования.

Для того, чтобы создать надежную копию системы, нужно качественно с нуля настроить компьютер и сделать полный образ диска «C» с помощью программы стороннего разработчика. Дополнительно это защитит вас и от любых сбоев в системе или программном обеспечении.

Одной из лучших программ резервного копирования является Acronis True Image, она является платной. Но есть отличная бесплатная альтернатива – Paragon Rescue Kit Free.

Для успешного резервного копирования системы с последующим быстрым восстановление нужно соблюдать несколько простых условий.

Файлы пользователя не должны храниться на диске «C», иначе при восстановлении системы они будут утрачены. Учтите, что файлы на «Рабочем столе» и в папке «Мои документы» физически находятся на диске «C». Поэтому храните все свои файлы на другом разделе, например на диске «D».

Не устанавливайте на диск «C» игры, так как они занимают очень большой объем, что будет затруднять резервное копирование и восстановление системы. Устанавливайте игры на другой раздел, например на диск «D».

Жесткий диск A-Data Ultimate SU650 240GBПодробные инструкции по использованию программ резервного копирования есть на сайтах разработчиков из раздела « ».

7.14. Резервное копирование файлов

Резервная копия операционной системы предназначена для быстрого восстановления работоспособности компьютера и полной ликвидации вирусов. Но это не защитит ваши файлы в случае их удаления или зашифровки вирусом.

Для защиты личных файлов необходимо регулярно выполнять их резервное копирование. Можно просто копировать файлы на флешку или внешний диск стандартными средствами, но это не так удобно и может занимать много времени. Лучше использовать для этого эффективные алгоритмы синхронизации.

Например, в популярном файловом менеджере Total Commander есть функция синхронизации каталогов. Откройте в левой панели папку с вашими файлами на диске компьютера, а в правой панели папку на флешке.

Transcend JetFlash 790 8Gb

Зайдите в меню «Инструменты\Синхронизировать каталоги».

Установите все параметры как на скриншоте выше и нажмите кнопку «Сравнить». После того как сравнение завершиться нажмите ставшую активной кнопку «Синхронизировать».

Одной из лучших бесплатных программ, предназначенных именно для синхронизации файлов, является . Принцип действия у нее похожий, но работает она еще лучше.

В левой панели задаются папки, которые вы хотите синхронизировать на диске вашего компьютера, а в правой папки на флешке или в другом месте, в которых будут храниться резервные копии. После этого сначала нажимается кнопка «Сравнить», а затем «Синхронизировать». Я, например, синхронизирую свои папки с диском на другом компьютере по локальной сети.

Синхронизация занимает значительно меньше времени, чем копирование файлов, так как копируются только новые и измененные файлы. Кроме того из резервной копии удаляются файлы, которые вы удалили у себя на компьютере.

Помните! Вопрос не в том потеряете ли вы ваши файлы если не будете делать резервные копии, а в том когда это произойдет…

8. Дополнительные способы защиты от вирусов

В этом разделе мы рассмотрим дополнительные менее популярные способы защиты, которые вы можете применять по своему желанию. Тем не менее, некоторые из них могут значительно усилить защиту вашего компьютера.

8.1. Защита от шпионов и кейлогеров

Существуют специальные программы для защиты от шпионов и кейлогеров. Самые популярные из них Ad-Aware Free Antivirus+, Malwarebytes Anti-Malware Free, Spyware Terminator. Но уже все современные антивирусы имеют защиту от шпионов и кейлогеров, а использование одновременно нескольких антивирусных программ может приводить к различным проблемам.

8.2. Плагин для защиты от фишинга

Если вы работаете с большим количеством социальных и платежных сервисов и хотите иметь дополнительную бесплатную защиту, то можно установить плагин для защиты от фишинга. Одним из наиболее популярных является McAfee SiteAdvisor, который поддерживает браузеры Firefox и Chrome. Он не требует никакой настройки, а просто блокирует фишинговые и некоторые другие вредоносные сайты.

Подобные плагины добавляют в браузеры некоторые антивирусы, например Avast. Ссылка на плагин McAfee SiteAdvisor есть в разделе « ».

8.3. Защита с помощью серверов DNS

Существуют специальные безопасные DNS-серверы для защиты от вредоносных сайтов. Один из наиболее популярных в рунете бесплатных DNS-серверов принадлежит компании Яндекс (dns.yandex.ru).

Достаточно прописать адрес безопасного DNS-сервера в настройках сетевой карты и все сайты, прежде чем они загрузятся в ваш браузер, пройдут проверку безопасности на сервере Яндекс. Предлагается несколько DNS-серверов: без защиты, с защитой от вредоносных сайтов и с дополнительной защитой от контента для взрослых (можно использовать на компьютере ребенка).

В Windows XP зайдите в меню «Пуск/Панель управления/Сеть и подключения к Интернету/Сетевые подключения».

В Windows 7 зайдите в меню «Пуск/Панель управления/Сеть и Интернет/Центр управления сетями и общим доступом/Изменение параметров адаптера».

В Windows 8,10 кликните правой кнопкой мыши на кнопке «Пуск» и выберите «Сетевые подключения».

Выберите «Протокол Интернета версии 4» и нажмите кнопку «Свойства».

Введите адреса DNS-серверов Яндекса.

После этого у вас в браузере будут загружаться только проверенные безопасные сайты.

8.4. Работа из под ограниченной учетной записи

Если вас серьезно беспокоит безопасность работы за компьютером, то хорошей идеей будет создать ограниченную учетную запись пользователя и работать из-под нее. Делается это легко через «Панель управления/Учетные записи пользователя…».

После этого на учетную запись Администратора устанавливается пароль и она используется в основном для установки новых программ и настройки компьютера.

Дело в том что вирус, попав на компьютер или только запустившись в браузере, получает полномочия того пользователя, который в данный момент работает за компьютером. Если пользователь работает с правами администратора, то и вирус запустится с правами администратора и сможет изменять любые системные файлы и параметры реестра. Если вы будете работать под ограниченной учетной записью, то в случае если вирус все-таки просочится через хорошо настроенную систему защиты, то он не сможет заразить системные файлы и прописаться в автозагрузку, а антивирусной программе будет легче его нейтрализовать.

8.5. Очистка системы

Содержите вашу операционную систему в чистоте и порядке, тогда и вирусам в ней будет не так комфортно Используйте одну из популярных программ для очистки системы от мусора. Они удаляют файлы из временных папок системы, программ и браузеров. В этих папках часто любят сидеть вирусы и вредоносные скрипты. Кроме того, вы сэкономите место на диске.

Такую функциональность имеет, например, антивирус 360 Total Security. Я же могу порекомендовать отличную популярную программу . Она следит за чистотой системы и удаляет временные файлы при каждой загрузке компьютера, ссылка на нее также есть ниже.

9. Ссылки

Здесь вы можете скачать все файлы, которые упоминались в статье и очень помогут вам в защите компьютера от вирусов.

Жесткий диск Transcend StoreJet 25H3 2 TB

Жесткий диск Transcend StoreJet 25M3 1 TB

Жесткий диск Transcend StoreJet 25M TS500GSJ25M 500 GB

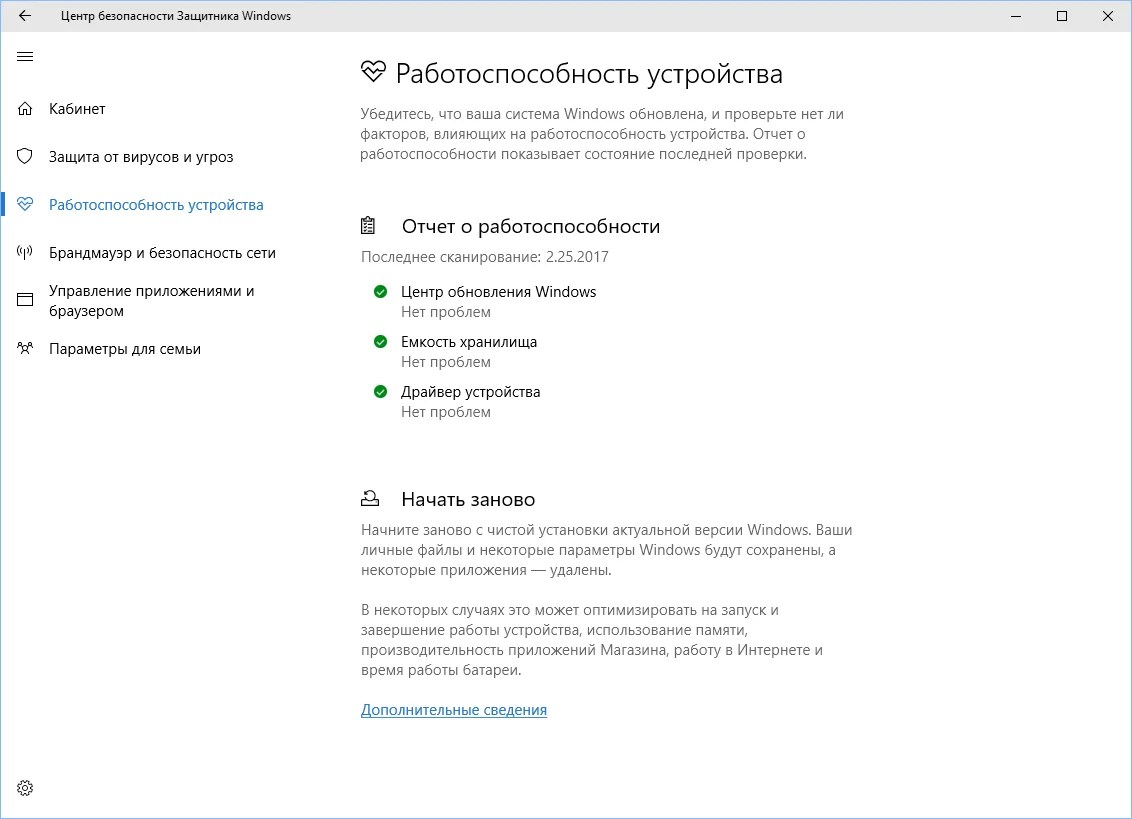

Это новое приложения для управления встроенным системным антивирусом Защитник Windows и другими функциями безопасности в Windows 10 Fall Creators Update и Windows 10 Creators Update . Microsoft интегрировала в приложение различные защитные функции, в частности проверку работоспособности устройства, Брандмауэр Windows, Контролируемый доступ к папкам, Защита от эксплойтов, управление контент-фильтром SmartScreen и родительским контролем.

Общая информация

Старое настольное приложение под названием Защитник Windows по-прежнему осталось в системе, но его устаревший интерфейс остается скрытым большую часть времени.

Пользователи Windows 8/8.1 и старых версий Windows 10 (до 2017 года) должны ознакомиться со старым руководством по настройке Защитника Windows.

На вкладке “Защитник Windows” секции “Обновление и безопасность” приложения “Параметры” отображаются только сведения о версии приложения и кнопка для запуска нового Центра безопасности Защитника Windows. В старых версиях Windows данная страница контролировала большинство настроек Защитника Windows.

Защитник Windows использует Центр обновления Windows для загрузки и установки новых антивирусных определений. Новые сигнатурные определения доступны несколько раз в день, а для ускорения и усиления обнаружения системный антивирус использует облачную защиту.

Если вы столкнулись с проблемами при обновлении сигнатур Защитника Windows, используйте инструкцию для устранения проблем с Центром обновления Windows

Используем Центр безопасности Защитника Windows в Windows 10 Creators Update и выше

Откройте меню Пуск Защитник и выберите ссылку .

После этого откроется новый интерфейс антивируса. Если один из представленных компонентов имеет красный кружок с белым крестиком или желтый треугольник с черным восклицательным знаком, значим нужно исправить обнаруженную проблему.

Обратите внимание, Центр безопасности Защитника Windows также проверяет состояние установленных драйверов. Некоторые старые устройства могут вызывать отображение желтой метки в секции “Работоспособность устройства” по причине отсутствия совместимых драйверов. В этом случае нужно проигнорировать предупреждение.

Настройка компонента “Защита от вирусов и угроз” в Центре безопасности Защитника Windows

Для настройки самой важной секции приложения, нажмите кнопку Защита от вирусов и угроз . Аналогичные кнопки доступны в левой части окна Центра безопасности Защитника Windows.

В первую очередь нужно включить параметр Защита в режиме реального времени. Если переключатель данной функции отключен, то другие параметры могут быть недоступны для изменения (выделены серым цветом).

Облачная защита безопасна для большинства пользователей. Если вы сильно озабочены конфиденциальностью, можете отключить данный компонент.

Параметр Автоматическая отправка образцов схож с предыдущими настройками, следует оставить его включенным. Данная опция влияет на надежность облачной защиты.

Если вы не являетесь опытным пользователем компьютера, следует оставить настройки исключений по умолчанию. Изменяйте эти параметры только, если вы четко понимаете последствия выполняемых действий.

Функция Уведомления (ранее известная как “Расширенные уведомления”) позволяет пользователям изучать данные последних сканирований и показывает недельные сводки активности. Во включенном состоянии данная опция увеличивает количество уведомлений в Центре действия, поэтому многие пользователи захотят ее отключить.

Имейте в виду, что Защитник Windows будет всегда предупреждать о вредоносных заражениях и критических ошибках.

Если на вашем компьютере Windows 10 Creators Update установлен сторонний антивирус, то вы можете включить функцию периодического сканирования (известная как “Ограниченное периодическое сканирование”). После включения данной функции, иконка Защитника Windows появится в области уведомления панели задач (системном трее), и в периоды, когда вы активно не используете компьютер, будет проводиться сканирование системы. Центр действия может напоминать, если вы еще провели сканирование - в этом случае иконка в системном трее будет иметь желтую метку.

Данный тип сканирования может быть очень полезным, если сторонний антивирус не получает регулярные сигнатурные определения.

Для включения дополнительного сканирования нажмите кнопку Защита от вирусов и угроз на главном экране Центра Безопасности Защитника Windows . Затем раскройте секцию Настройки антивирусной программы “Защитника Windows” и включите переключатель Периодическая проверка.

Вы по-прежнему сможете управлять настройками Защитника Windows, кроме параметра “Защита в режиме реального времени”, когда включена периодическая проверка.

Если вы ранее устанавливали сторонний антивирус (Avast, BitDefender, Norton/Symantec, McAfee или др.), то в Центре действия можете увидеть уведомление: “ Защита от вирусов отключена. Чтобы включить Защитник Windows щелкните или коснитесь здесь ”. Просто нажмите на оповещения, и все требуемые операции выполняться в автоматическом режиме. Это один из тех редких случаев, когда вы можете видеть предупреждение настольного приложения “Защитник Windows” в Windows 10 Creators Update.

История сканирования и угрозы, добавленные в карантин

По умолчанию многие зараженные объекты перемещаются в карантин - защищенную папку, угрозы в которой не могут нанести вред системе. Защитник Windows автоматически удаляет обнаруженные файлы из карантина после трех месяцев.

Откройте меню Пуск , нажав клавиатурное сочетание Windows + S , введите Защитник и выберите ссылку .

Нажмите кнопку Защита от вирусов и угроз , а затем нажмите кнопку Журнал сканирования .

Если на устройстве остаются обнаруженные угрозы нажмите кнопку Запуск действий, чтобы добавить опасные объекты в карантин. Потом нажмите ссылку Посмотреть журнал полностью.

В противном случае (если в системе не обнаружены угрозы) сразу нажмите ссылку Посмотреть журнал полностью.

Обратите внимание, что Центр безопасности Защитника Windows всегда показывает сообщение “Угроз нет” во всех секциях экрана “Журнал сканирование” даже если на компьютере были обнаружены вредоносные программы или, произошла их очистка. Единственное исключение - когда обнаруженные угрозы еще не были удалены.

Если вы хотите узнать, какие файлы были добавлены в карантин, вы можете нажать по элементу списка или использовать ссылку Показать подробности. Кнопка Очистить журнал применяется ко всем секциям Журнала сканирования - она очищает список угроз в карантине и список разрешенных угроз навсегда.

Как изменить настройки облачной защиты

Вы можете усилить уровень облачной защиты в системном антивирусе "Защитник Windows", присоединившись к программе сообщества Microsoft MAPS.

В инструкции ниже мы рассмотрим шаги по изменению уровня защиты от угроз Защитника Windows с помощью локальных групповых политик и системного реестра.

Секция показывает информацию о Центре обновления Windows, емкости хранилища, драйверах устройств и о состоянии батареи (только на ноутбуках и планшетах). После запуска устройства сканирование работоспособности может занять некоторое время, поэтому актуальная информация может быть недоступна сразу же.

Если в одной из областей диагностики обнаружены ошибки, пользователь может либо открыть страницу Microsoft с инструкциями по устранению неполадки, либо нажать ссылку для быстрого устранения. Все это представлены в виде рекомендаций.

Как упоминалось выше, не все старые комплектующие имеют совместимые с Windows 10 драйвера - в таких случаях следует проигнорировать предупреждение. Имейте в виду, что в этом случае иконка системного трея также будет иметь желтую предупреждающую метку.

Чуть ниже на странице Работоспособность устройства расположена секция Начать заново. Данная опция является автоматизированной версий функция сброса системы с сохранением персональных файлов. Это не новая функция, но вы можете использовать Центр безопасности Защитника Windows для переустановки Windows с сохранением личных данных (при этом вы потеряете установленные программы и дополнительно установленные драйвера).

Данная функция будет целесообразной, если вы получили новое устройство с большим количество предустановленных производителем приложений.

Если на компьютере установлены важные настольные приложения и драйвера, которые нужно сохранить попробуйте использовать диск восстановления системы для переустановки системы Windows.

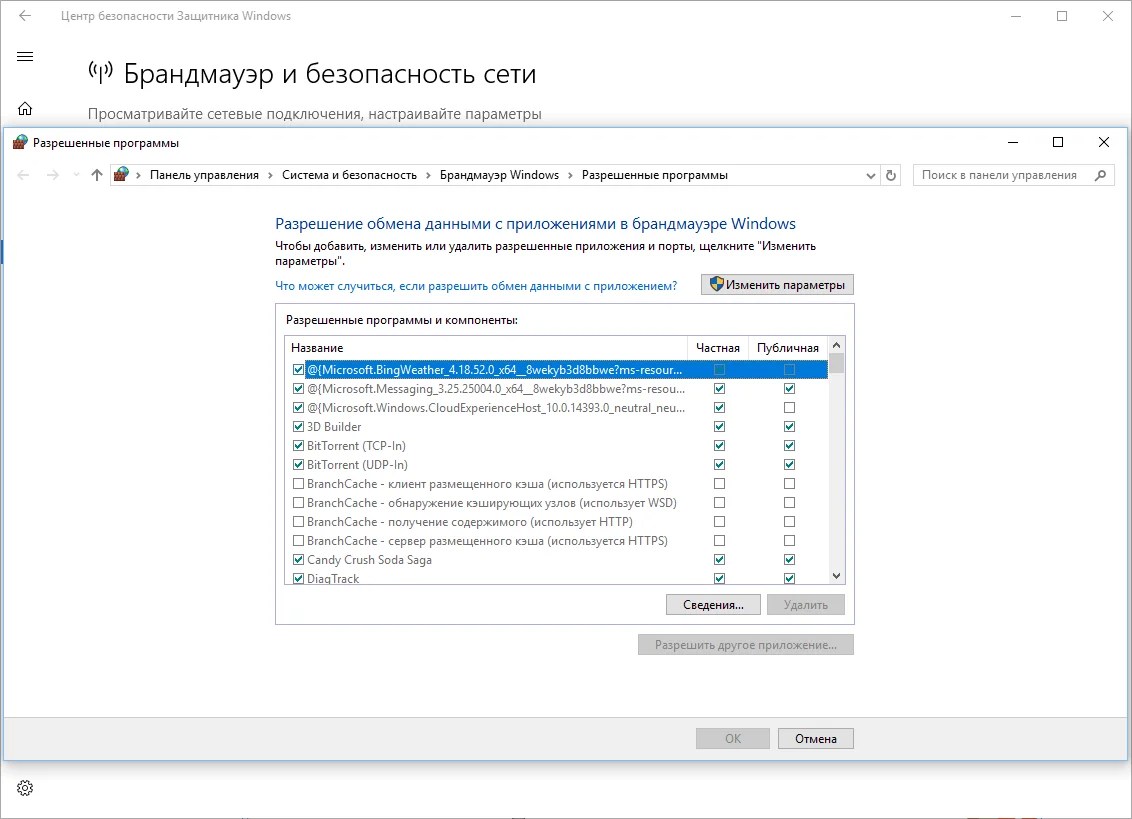

В данной секции представлена краткая сводка о состоянии Брандмауэра Windows и о типе сетевых подключений (Частное или Общедоступная сети).

При нажатии по отдельному типу сети вы можете включать или отключать Брандмауэр и блокировать все входящие соединения, включая запросы от разрешенных приложений.

Данная секция позволяет управлять поведением модуля Защитника Windows под названием SmartScreen .

Секция Управление приложениями и файлами позволяет настроить обработку неопознанных приложений и файлов из Интернета. По умолчанию выбрана опция Предупреждать, которая будет оптимальной для большинства пользователей. Для усиленной защиты от 0-day угроз нужно установить значение Блокировать.

Раздел SmartScreen для Microsoft Edge позволяет управлять тем самым контент-фильтром, который мы помним по Internet Explorer. Данный модуль защищает компьютер от вредоносных сайтов и загрузок. По умолчанию выставлено значение Предупреждать, но для усиленной защиты рекомендуется выбрать опцию Блокировать.

Секция SmartScreen для приложений магазина Windows предназначена для управления функцией проверки содержимого, которое используется в приложениях Магазина Windows. Здесь доступны всего две опции: Предупредить и Выключить. Если вы заботитесь о безопасности, остановите выбор на значении Предупредить.

Данная секция Центра безопасности Защитника Windows содержит всего две ссылки, которые ведут в веб-консоль управления учетной записью Microsoft.

1. Опция Просмотр параметров для семьи показывает членов семьи, которые были добавлены в Windows 10. Вы можете посмотреть недавнюю активность детей, их заказы, время, проведенное за компьютером, историю браузерной активности, статистику использования приложений, игр и мультимедийного контента и даже определить местоположение человека, если его устройство поддерживает данную функцию.

Чтобы добавить аккаунт ребенка (или временно заблокировать текущий аккаунт) в Windows 10, откройте приложение Параметры перейдите в раздел “ Учетные записи ”, выберите секцию “ Семья и другие люди ” и нажмите кнопку “ Добавить члена семьи ”. Вы должны добавить всех детей и других членов семьи, используя одну учетную запись Microsoft. Убедитесь, что учетные записи детей имеют стандартные, а не административные права.

2. Опция Просмотр устройств показывает список всех семейных устройств - компьютеров, ноутбуков, планшетов и смартфонов. Вы можете определить местоположение устройства, посмотреть их недавние локации и удалять старые устройства.

Как включить принудительное сканирование съемных дисков в Windows 10 Creators Update и выше

По непонятным причинам, Защитник Windows в Windows 10 не сканирует съемные носители, например, USB-устройства флеш-памяти или внешние диски. Это может привести к вредоносным заражениям или запуску потенциально нежелательных программ.

Для исправления этой проблемы, откройте меню Пуск , введите powershell и щелкните правой кнопкой мыши по ссылке классического приложений “Windows PowerShell” и выберите опцию “Запустить от имени администратора”.

В качестве альтернативы можно использовать сочетание Windows + X для открытия меню быстрых ссылок (или щелкнуть правой кнопкой мыши по меню Пуск) и выберите опцию “Windows PowerShell (администратор)”.

В интерфейсе Windows PowerShell вставьте следующую команду: Set-MpPreference -DisableRemovableDriveScanning $False

Нажмите Enter, после этого Защитник Windows в Windows 10 станет сканировать съемные диски.

Настройка иконки Центра безопасности Защитника Windows в Windows 10 Creators Update и выше

Иконка Центра безопасности Защитника Windows показывается в области уведомлений панели задач (системном трее). В любой версии Windows вы можете настроить отображение иконки, чтобы она была видима все время. Нажмите правой кнопкой мыши по свободному месту на панели задач и выберите опцию “Параметры панели задач”. Прокрутите страницу до раздела “Область уведомлений” и кликните по ссылке “Выберите значки, отображаемые в панели задач”. Около пункта “Windows Defender notification icon” переведите положение переключателя в положение “Вкл”.

Если иконка имеет зеленый круг с белой галочкой, но никаких действий предпринимать не следует.

Если иконка Центра безопасности Защитника Windows имеет желтый треугольник с черным восклицательным знаком, значит что-то пошло не так: либо настройка Защитника Windows являются некорректными, либо была обнаружена потенциально нежелательная программа. Вызывать отображения желтой метки могут также пропущенные драйвера, полностью заполненное хранилище, а также неправильные настройки SmartScreen в Защитнике Windows или в Microsoft Edge. Щелкните правой кнопкой мыши по иконке и нажмите “Открыть”, чтобы исправить обнаруженную проблему.

Если иконка Центра безопасности Защитника Windows имеет красный круг с белым крестиков, значит в системе обнаружены серьезные проблемы, например, было найдено вредоносное ПО и для очистки угрозы требуется внимание пользователя. Также отображение красной метки может вызвать отключения Защитника Windows или Брандмауэра. Обычно подобные события приводят к отображению отдельного предупреждения в Центре действия и кликабельного всплывающего уведомления в системном трее. Щелкните правой кнопкой мыши по иконке и нажмите “Открыть”, чтобы исправить обнаруженную проблему.

Если сообщения о вредоносном заражении не прекращаются используйте стороннее решение для очистки, например, Malwarebytes .

Если вы видите сообщение с ошибкой " Не удается запустить службу Центра обеспечения безопасности ", то данная служба, вероятнее всего, была отключена. нажмите кнопку “Закрыть”.

Нужно загрузиться в безопасном режиме. После загрузки системы введите regedit, щелкните правой кнопкой мыши по результату и выберите “Запустить от имени администратора”.

Перейдите в раздел реестра HKEY_LOCAL_MACHINE\System\CurrentControlSet\Services и нажмите по каталогу WinDefend . Найдите запись реестра “Start” в правой панели. Если установлено значение 0x00000004 (4) , значит служба была отключена. Щелкните дважды по записи “Start”.

Введите значение “2” (проверьте, что установлена шестнадцатеричная система исчисления) и нажмите ОК. В результате служба Защитника Windows будет запущена автоматически.

Затем повторите те же действия для службы WdNisSvc (Windows Defender Antivirus Network Inspection Service) и SecurityHealthService (Службы Центра безопасности защитника Windows). Убедитесь, что не редактируете только нужные значения. Редактор реестра является очень мощным инструментом, который может привести к проблемам загрузки Windows.

Закройте редактор реестра и перезапустите редактор реестра для проверки, что Центр безопасности Защитника Windows теперь работает корректно.

Если Защитник Windows или Центр безопасности Защитника Windows по-прежнему не запускаются, то попробуйте выполнить полное сканирование системы без перезагрузки с помощью специализированного инструмента очистки, например, Malwarebytes .

Настройка проверки по расписанию для Защитника Windows в Windows 10 Creators Update и выше

Запуск проверки автономного Защитника Windows в Windows 10 Creators Update и выше

Сканирование при загрузке Windows появилось еще в Windows 10 Юбилейное обновление. Данная функция позволяет удалять стойкие вредоносные программы, руткиты и скрытые угрозы, которые использует методы обхода антивирусной защиты при запуске Windows.

Для запуска автономного сканирования в Windows 10 Creators Update, закройте все открытые документы и запущенные программы. Затем откройте меню Пуск, нажав клавиатурное сочетание Windows + S , введите Защитник и выберите ссылку “Центр безопасности Защитника Windows”.

Откройте вкладку “Защита от вирусов и других угроз” и нажмите ссылку “Расширенная проверка”.

Выберите опцию и нажмите кнопку “Выполнить сканирование сейчас”.

Защитник Windows предупредит, что автономное сканирование займет некоторое время, и устройство будет перезагружено. Убедитесь, что все документы сохранены и нажмите кнопку “Проверка”.

После этого Windows предупредит, что перезагрузка пройдет в течение минуты. Нажмите “Закрыть” и подождите, пока устройство будет перезагружено.

После перезагрузки Windows будет загружать новые файлы, которые требуются для проверки. Подождите, этот процесс может занять минуту или около того.

После этого Защитник Windows запустит автономное сканирование и автоматически поместит обнаруженные объекты в карантин. Для завершения сканирования потребуется 15-20 минут. После завершения процесса проверки и очистки, устройство снова перезагрузиться. Войдите в систему и убедитесь в отсутствии вредоносных программ.

Нашли опечатку? Выделите и нажмите Ctrl + Enter

Если человек не подключает свой ПК к интернету, демонтировал оптически привод и отключил USB-разъемы, а также полностью отказался от инсталляции программ и использования сторонних файлов, то ему можно не знакомиться с ниже представленным материалом.

Во всех остальных случаях, чтобы избежать последствий заражения вредоносными утилитами, некоторые из которых разработаны для вымогательства и шпионажа, настоятельно рекомендуется защитить ПК антивирусной программой.

Какой антивирусник установить?

Несмотря на то, что Майкрософт оснастила Windows 7 встроенным защитным средством, полноценной защитой от многообразия вирусов такое ПО служить не может.

Существуют специальные приложения, которые целенаправленно созданы с целью защиты от угроз различного рода. Однако нельзя инсталлировать первый попавшийся антивирусник, даже если он предлагается бесплатно.

Современная программа служит не только для обнаружения и ликвидации вредоносного контента. Утилита должна обеспечивать комплексную защиту, то есть позволять безопасно производить приобретение товаров в интернете, скачивание контента и т.п.

Минимальный перечень функций, которыми должен быть оснащен антивирусник следующий:

- Защитный монитор;

- Сканер;

- Самозащита (мошенники не должны иметь возможность деактивации самого антивирусника);

- Анализатор активности приложений;

- Web-защитник;

- Регулярное обновление баз данных о вирусах;

- Минимальное использование мощностей и ресурсов компьютера.

Очевидно, что при выборе антивирусника для ПК следует учитывать и популярность утилиты среди пользователей. Миллионы людей одновременно не станут выбирать заведомо плохое программное обеспечение.

Сложно подобрать универсальный вариант для всех конфигураций и оборудования, однако, опираясь на вышеизложенные критерии, рейтинги пользователей и результаты лабораторий, тестирующих антивирусные продукты, удалось выделить четыре бесплатных программы, которые способны обеспечить защиту ПК от обилия угроз.

360 TS

Если рассматривать с позиции пользователя, то «360 Total Security» неизменно попадает в число лидеров по соответствию всем критериям полноценного защитника.

Эта бесплатная утилита занимает первые места в рейтингах лабораторий профессиональных тестировщиков, но формально исключают ее из списка по причине применения одновременно нескольких движков других утилит.

Для конкретного же пользователя не столь важны формальности, а результат работы программы, которая надежно защищает не просто от вирусов, но и осуществляет комплекс мер по предотвращению онлайн-угроз.

Для конкретного же пользователя не столь важны формальности, а результат работы программы, которая надежно защищает не просто от вирусов, но и осуществляет комплекс мер по предотвращению онлайн-угроз.

Но не стоит скачивать приложение из незнакомых источников, лучше для этого использовать ресурс «www.360totalsecurity.com».

Необходимо отметить, что программа бережно относится к ресурсам ПК, поэтому даже на маломощных и стареньких компах она не только обеспечивает защиту, но и комфортную работу пользователя.

Кроме того, в ней есть специальный инструмент по оптимизации и ускорению Windows 7, а также инструменты для очистки ОС.

Работа приложения основана на технологиях применения пяти антивирусных движков:

Работа приложения основана на технологиях применения пяти антивирусных движков:

- 360 Cloud.

- Bitdefender;

- System Repair;

- Avira;

- QVMII.

Поддерживает работу с популярными интернет-обозревателями: Яндекс, Firefox, IE и Chrome. Кроме защиты реестра, платежных операций, ввода кодов, также надежно защищает клавиатуру и камеру.

Работает во всех модификациях «Семерки» и выше, а также в ОС уже лишившихся поддержки разработчика (ХР и Виста).

Русифицированное меню приложения продумано и у большинства пользователей не вызывает порывов предварительного ознакомления с инструкцией по эксплуатации.

Kaspersky Free

Для обладателей компьютеров, оснащенных высокопроизводительным «железом», подойдет антивирусник от лаборатории Касперского. Эта бесплатная версия хоть и не обладает функционалом платного собрата, но предоставляет хорошую защиту.

Утилита создана русскими программистами, что уже для пользователей является достаточным критерием для доверия к надежности защитных функций.

Ведь ни для кого не секрет, что в нашей стране разработки, связанные с вооружением и защитными системами, будь то танки или программное обеспечение, традиционно лучшее в мире и не имеет аналогов.

«www.kaspersky.ru».

Программа уже заслужила похвальные оценки пользователей из Российской Федерации и из стран ближнего зарубежья.

Программа уже заслужила похвальные оценки пользователей из Российской Федерации и из стран ближнего зарубежья.

В приложение встроены:

- защита соединения;

- файловый сканер уязвимостей;

- экранная клавиатура;

- web-антивирус;

- защита почтовиков.

Функционирует во всех модификациях Windows 7. Авторы продукта продолжают работу над его усовершенствованием. Прошлый год отмечен доработкой приложения в части обновления баз и модификации защиты почтовиков.

Функционирует во всех модификациях Windows 7. Авторы продукта продолжают работу над его усовершенствованием. Прошлый год отмечен доработкой приложения в части обновления баз и модификации защиты почтовиков.

На официальном сайте доступна пробная версия антивирусника (www.kaspersky.ru), которая позволяет лично познакомиться с программой и потом при желании приобрести подходящий для конкретного пользователя вариант.

По результатам тестирования, кроме единственного недостатка, выражающегося в притормаживании работы маломощных ПК, других минусов не обнаружено.

Приложение способно выявлять отдельные вирусы, которые не распознаются остальными антивирусниками.

Хотя ходят слухи, что такой вредоносный контент выпущен самим разработчиком, но для пользователя важно только одно – это безопасность личного ПК и содержащихся в них данных, а с этим утилита справляется на отлично.

Avast Антивирус Free

Avast совместим с Windows 7, обеспечивает безопасную работу в Интернете.

Чешские специалисты хорошо проработали свое «детище».

Чешские специалисты хорошо проработали свое «детище».

Утилита имеет функции выборочного сканирования файлов и дисков, добавления подозрительных объектов в карантин, простой русифицированный интерфейс, даже начинающий пользователь быстро разбирается в нюансах настроек.

Доступна по адресу: «www.avast.ru».

Следует отметить высокую скорость работы этого антивирусника и малое ресурсопотребление.

Следует отметить высокую скорость работы этого антивирусника и малое ресурсопотребление.

В приложение встроен защитник домашней сети и интернет-обозревателя.

В приложение встроен защитник домашней сети и интернет-обозревателя.

Даже в бесплатной модификации богатое оснащение:

Даже в бесплатной модификации богатое оснащение:

- SafeZone;

- Антивирус;

- Пароли;

- Защита от шпионов;

- Мониторинг HTTPS;

- Регулярные обновления;

- Защита фишинга;

CyberCapture

Microsoft Security Essentials

Если владелец компьютера использует лицензионную модификацию «Семерки», то хорошим способом защиты будет инсталляция этой программы.

Таким образом, пользователи лицензионных Windows 7 могут бесплатно получить в распоряжение антивирусник и антишпион в одном лице.

Таким образом, пользователи лицензионных Windows 7 могут бесплатно получить в распоряжение антивирусник и антишпион в одном лице.

Приложению доступно лечение поврежденных вирусами файлов.

Приложению доступно лечение поврежденных вирусами файлов.

Программу можно использовать не только в личных ПК дома, но и на корпоративных машинах.

Программу можно использовать не только в личных ПК дома, но и на корпоративных машинах.

Компьютер, подключенный к сети Интернет, постоянно подвергается опасности внешнего воздействия, независимо от того, работаете ли вы в сети, играете, слушаете музыку или просматриваете фильмы. Что за внешние угрозы существуют и как уберечься от них, каким программным обеспечением для этого стоит воспользоваться?

Опасности, подстерегающие в сети

Постараемся систематизировать различные угрозы вашему компьютеру. Итак, среди наиболее распространенных, стоит выделить следующие группы:

- Вирусное заражение

- Хакерская активность

- Незапрашиваемая почтовая корреспонденция (спам)

- Назойливая реклама в сети

Вирусное заражение

Компьютерный вирус, это специально написанная вредоносная программа, направленная на выполнение на вашем компьютере нежелательных (для вас) действий. Источником заражения могут стать файлы, скачанные из сети, веб-сайты, зараженные вирусом, почтовые рассылки.

Вирусы подразделяются на заражающие запускаемые файлы (EXE и COM), макровирусы (заражают документы Word и Exel), спутники (маскирующиеся использованием имен других файлов или папок), вирусы-черви, хранящие свое тело в сети, загрузочные вирусы, заражающие boot-сектор жесткого диска.

Предотвращать заражение и бороться с компьютерными вирусами помогают различные антивирусные программы.

Хакерская активность

Наивно полагать, что ваш компьютер окажется вне зоны внимания хакеров. Независимо от того, храните ли вы что-то ценное на нем, или нет, ваш компьютер может быть подвергнут атаке с целью перехвата управления им для дальнейшего использования в массовых рассылках корреспонденции, DDoS-атаках на чьи-то сайты, поиска компьютеров для взлома, сборе информации о владельце компьютера при помощи шпионских программ. Не стоит думать, что атаки на ваш компьютер будут производиться злоумышленником лично – хакеры используют специальное программное обеспечение, позволяющее самостоятельно находить распространенные уязвимости, а доступ в сеть по широкому каналу дает возможность за короткое время просканировать на наличие уязвимостей достаточно большое количество интернет-адресов. Таким образом, пользователь, который не позаботился о защите, рано или поздно обязательно станет жертвой хакерской атаки.

Оградить компьютер от атак извне, а также закрыть доступ в сеть для шпионских программ изнутри системы, способны межсетевые экраны, иначе называемые фаерволами или брандмауэрами.

Незапрашиваемая почтовая корреспонденция (спам)

Немало вреда приносит и массовая рассылка электронных писем, называемая спамом. Помимо потока рекламы, в том числе и незаконных товаров, а также антирекламы сомнительного характера, спам может нести зараженные вирусами вложения, а также использоваться в разнообразных мошеннических схемах.

Кроме e-mail, незапрашиваемая корреспонденция может рассылаться в системах обмена сообщениями социальных сетей, а также в интернет-пейджерах (ICQ, Jabber).

Стоит учесть, что и ваш компьютер, будучи заражен вирусом, может участвовать в подобных рассылках, абсолютно без вашего желания и незаметно для пользователя.

Для борьбы со спамом применяются фильтры почтовой корреспонденции – антиспам-фильтры.

Реклама, которую вы постоянно встречаете на интернет сайтах в виде баннеров, вплывающих окон, текстовых строк – не так уж и безвредна. Помимо возникновения психологической усталости от нее, существует опасность того, что нажатие на баннер приведет на сайт, зараженный вирусом или мошеннический сайт, что подвергнет ваш компьютер более явной опасности.

Описанные выше угрозы могут быть комбинированными, к примеру при помощи рассылки электронных писем хакером будет заражен вирусом ваш компьютер, а вирус, в свою очередь, передаст злоумышленнику управление вашей системой.

Уязвимости компьютерной системы

Для проникновения в вашу систему, злоумышленниками используются известные ее уязвимости, которые позволяют произвести вмешательство в работу компьютера.

- Интернет-браузеры могут иметь уязвимости, благодаря которым будет позволено незаметное скачивание и запуск вредоносного кода с сайты злоумышленников. Существует также возможность заражения системы через элементы ActiveX или дополнения (плагины) к браузеру.

- Почтовые программы также могут быть путем заражения. Уязвимости в них, используемые вирусом, содержащимся в почтовом сообщении, позволят ему запуститься без вашего желания. Достаточно только открыть полученное письмо.

- Ошибки в самой операционной системе Windows могут в некоторых случаях позволить запуск вредоносной программы без вашего участия.

- Человеческий фактор – главная уязвимость системы. Использование психологических подходов злоумышленниками могут привести к тому, что вы запустите вредоносное приложение. К примеру, вас заинтересуют каким-либо бесплатным программным обеспечением, или пришлют ссылку на интересующую вас тему по электронной почте.

Методы борьбы с внешними угрозами

- Антивирусные программы

- Межсетевые экраны (фаерволы)

- Почтовые фильтры

- Блокировщики рекламы

- Обновление системы

Антивирусные программы

Программы, способные защищать, обнаруживать и удалять компьютерные вирусы, используя встроенные базы, называются антивирусными сканерами. Кроме известных вирусов, многие способны также обнаруживать новые, ранее не встречавшиеся вирусы, путем наблюдения за присущей активностью, или поиском вредоносного кода (эвристический анализ). Классические представители данной категории программ – “Norton Antivirus” или “Dr.Web CureIt!”.

Межсетевые экраны (фаерволы)

Фаерволы служат для ограничения передачи информации между сетью интернет и вашим компьютером, являются надежной защитой от злоумышленников, пытающихся воздействовать на ваш компьютер извне. Способны запрещать передачу информации программам, не имеющим на это разрешения, а также блокировать конкретные порты, согласно настроенным параметрам. Операционная система Windows имеет встроенное средство – брандмауэр, которым необходимо пользоваться, если вы не применяете сторонних фаерволов – “Outpost Firewall Pro”, “Comodo Personal Firewall “, “ZoneAlarm Free Firewall” или других.

Почтовые фильтры

Оградить себя от спама можно с помощью почтовых фильтров, которые, в соответствии с настройками, будут либо удалять ненужную корреспонденцию, либо перекладывать ее в отдельную папку. Зачастую выпускаются в виде плагинов к распространенным почтовым клиентам: “Outlook Express”, “The Bat!”, “Mozilla Thunderbird”, однако существуют и в виде отдельных приложений. Перечень их достаточно велик – это и “SpamPal”, и “Agava Spamprotexx”, и “MailStripper Pro”, и множество других.

Подобные программы избавляют вас от просмотра рекламных баннеров и всплывающих окон, удаляя их согласно настроенным правилам. Наилучшие блокировщики (такие, как “Adblock Plus”), кроме настроек по стандартным размерам баннеров, используют также постоянно обновляемые базы рекламных ресурсов и вырезают рекламное содержимое из отображаемых страниц, сверяясь с этими базами. Есть разновидности блокировщиков рекламы, выполненных в виде дополнений к браузерам, а есть – в виде локального прокси-сервера (например, “Privoxy”), который обрабатывает проходящую через него информацию, отдавая браузеру уже освобожденный от рекламного содержимого информационный поток.

Обновление системы

Очень важно, чтобы ваша система имела возможность автоматического обновления. В дополнениях к Windows, постоянно выпускаемых компанией Майкрософт, зачастую содержатся изменения, корректирующие обнаруженные уязвимости системы. Если ваша система будет своевременно обновляться, вероятность использования злоумышленниками распространенных уязвимостей будет устранена.

Универсальные средства защиты

Для комплексной защиты компьютеров от вирусов и различных угроз применяется программное обеспечение, включающее в себя несколько модулей – антивирусный, антишпионский, антирекламный, зачастую фаервол и модуль защиты от спама.

Kaspersky Internet Security

Встроенный антивирусный модуль в реальном времени проверяет на наличие вирусов все открываемые и загружаемые файлы, обеспечивая защиту от проникновения на компьютер в том числе и любых разновидностей интернет-червей, троянских программ, рекламных вирусов. Антихакерский модуль выполняет все функции фаервола, защищая от хакерских атак. Антишпионский модуль защищает от утечки конфиденциальной информации. Модуль антиспама фильтрует всю корреспонденцию с учетом “черного” и “белого” списков. Модуль родительского контроля обеспечивает доступ к интернету в соответствии с настроенными профилями доступа.

Agnitum Outpost Security Suite Pro

Программное обеспечение от производителей фаервола “Outpost Pro”, кроме фаервола, содержит модуль для защиты от вирусов, программ-шпионов и самообучающийся фильтр спама. Все проверки также проводятся в реальном времени, защищая ваш компьютер от максимального количества возможных угроз.

Под понятием «вредоносного программного обеспечения» подразумевается любая программа, созданная и используемая для осуществления несанкционированных и часто вредоносных действий. Как правило, к нему относят разного рода вирусы, черви, троянцы, клавиатурные шпионы, программы для кражи паролей, макровирусы, вирусы сектора загрузки, скриптовые вирусы, мошенническое ПО, шпионские и рекламные программы. К сожалению, этот далеко неполный список, который с каждым годом пополняется все новыми и новыми видами вредоносных программ, которые в данном материале мы часто будем называть общим словом - вирусы.

Мотивы написания компьютерных вирусов могут быть самыми разными: от банального желания проверить свои силы в программировании до желания навредить или получить незаконные доходы. Например, некоторые вирусы не приносят почти никакого вреда, а только замедляют работу машины за счет своего размножения, замусоривая при этом, жесткий диск компьютера или производят графические, звуковые и другие эффекты. Иные же могут быть очень опасными, приводя к потере программ и данных, стиранию информации в системных областях памяти и даже к выходу из строя частей жесткого диска.

КЛАССИФИКАЦИЯ ВИРУСОВ

В настоящий момент, какой-либо четкой классификации вирусов не существуют, хотя определенные критерии их разделения есть.

Среда обитания вирусов

В первую очередь вредоносное ПО разделяют по своей среде обитания (по поражаемым объектам). Самым распространенным типом вредоносных программ можно назвать файловые вирусы , которые заражают исполняемые файлы и активизируются при каждом запуске инфицированного объекта. Недаром некоторые почтовые сервисы (например, сервис Gmail), не допускают отправку электронных писем с прикрепленными к ним исполняемыми файлами (файлами с расширением.EXE). Это делается с целью обезопасить получателя от получения письма с вирусом. Попадая на компьютер через сеть или любой носитель информации, такой вирус не ждет, пока его запустят, а запускается автоматически, и выполняет вредоносные действия, на которые он запрограммирован.

Это совсем не означает, что все исполняемые файлы являются вирусами (например, установочные файлы тоже имеют расширение.exe), или, что вирусы имеют только расширение exe. У них может быть расширение inf, msi, и вообще они могут быть без расширения или прикрепляться к уже существующим документам (инфицировать их).

Следующий тип вирусов имеет свою характерную особенность, они прописываются в загрузочных областях дисков или секторах, содержащих системный загрузчик. Как правило, такие вирусы активируются в момент загрузки операционной системы и называются вирусами загрузочного сектора .

Объектами заражения макровирусов служат файлы-документы, к которым относятся как текстовые документы, так и электронные таблицы, разработанные на макроязыках. Большинство вирусов этого типа написано для популярнейшего текстового редактора MS Word.

И наконец, сетевые или скриптовые вирусы , что бы размножаться, используют протоколы компьютерных сетей и команды скриптовых языков. В последнее время такого типа угрозы получили очень широкое распространение. Например, часто для заражения компьютера злоумышленники используют уязвимости JavaScript, который активно используется практически всеми разработчиками веб-сайтов.

Алгоритмы работы вирусов

Еще одним критерием разделения вредоносных программ служат особенности алгоритма их работы и используемые при этом технологии. В общем, все вирусы можно разделить на два типа - резидентные и нерезидентные. Резидентные находятся в оперативной памяти компьютера и ведут активную деятельность вплоть до его выключения или перезагрузки. Нерезидентные, память не заражают и являются активными лишь в определенный момент времени.

Вирусы-спутники (вирусы-компаньоны) не изменяют исполняемые файлы, а создают их копии с тем же самым названием, но другим, более приоритетным расширением. Например, файл xxx.COM будет всегда запущен раньше, чем xxx.EXE, в силу специфики файловой системы Windows. Таким образом, вредоносный код выполняется перед исходной программой, а уже за тем только она сама.

Вирусы-черви самостоятельно распространяются в каталогах жестких дисков и компьютерных сетях, путем создания там собственных копий. Использование уязвимостей и различных ошибок администрирования в программах позволяет червякам распространяться полностью автономно, выбирая и атакуя машины пользователей в автоматическом режиме.

Вирусы-невидимки (стелс-вирусы) стараются частично или полностью скрыть свое существование в ОС. Для этого они перехватывают обращение операционной системы к зараженным файлам и секторам дисков и подставляют незараженные области диска, что сильно мешает их обнаружению.

Вирусы-призраки (полиморфные или самошифрующиеся вирусы) имеют зашифрованное тело, благодаря чему две копии одного вируса не имеют одинаковых частей кода. Это обстоятельство довольно сильно усложняет процедуру детектирования такого рода угроз и поэтому данная технология используется практически всеми типами вирусов.

Руткиты позволяют злоумышленникам скрывать следы своей деятельности во взломанной операционной системе. Такого рода программы занимаются сокрытием вредоносных файлов и процессов, а так же собственного присутствия в системе.

Дополнительная функциональность

Многие вредоносные программы содержать в себе дополнительные функциональные возможности, не только затрудняющие их обнаружение в системе, но и позволяющие злоумышленникам управлять вашим компьютером и получать нужные им данные. К таковым вирусам можно отнести бэкдоры (взломщик системы), кейлоггеры (клавиатурный перехватчик), программы-шпионы, ботнеты и другие.

Поражаемые операционные системы

Различные вирусы могут быть рассчитаны на действия в определенных операционных системах, платформах и средах (Windows, Linux, Unix, OS/2, DOS). Конечно, абсолютное большинство вредоносного ПО написано для самой популярной в мире системы Windows. При этом некоторые угрозы работают только в среде Windows 95/98, некоторые только в Windows NT, а некоторые только в 32-битных средах, не заражая 64-битные платформы.

ИСТОЧНИКИ УГРОЗ

Одна из первостепенных задач злоумышленников - найти способ доставки зараженного файла на ваш компьютер и заставить его там активироваться. Если ваш компьютер не подсоединен к компьютерной сети и не производит обмен информацией с другими компьютерами посредством съемных носителей, можете быть уверены, компьютерные вирусы ему не страшны. Основными источниками вирусов являются:

- Флоппи-диск, лазерный диск, флэш-карта или любой другой съемный носитель информации, на котором находятся зараженные вирусом файлы;

- Жесткий диск, на который попал вирус в результате работы с зараженными программами;

- Любая компьютерная сеть, в том числе локальная сеть;

- Системы электронной почты и обмена сообщениями;

- Глобальная сеть Интернет;

ВИДЫ КОМПЬЮТЕРНЫХ УГРОЗ

Наверное, для вас не секрет, что на сегодняшний день основным источником вирусов является всемирная глобальная сеть. С какими же видами компьютерных угроз может столкнуться любой рядовой пользователь глобальной сети интернет?

- Кибервандализм . Распространение вредоносного ПО с целью повреждения данных пользователя и вывода компьютера из строя.

- Мошенничество . Распространение вредоносного ПО для получения незаконных доходов. Большинство программ используемых с этой целью позволяют злоумышленникам собирать конфиденциальную информацию и использовать ее для кражи денег у пользователей.

- Хакерские атаки . Взлом отдельных компьютеров или целых компьютерных сетей с целью кражи конфиденциальных данных или установки вредоносных программ.

- Фишинг . Создание подложных сайтов, которые являются точной копией существующих (например, сайта банка) с целью кражи конфиденциальных данных при их посещении пользователями.

- Спам . Анонимные массовые рассылки электронной почты, которые засоряют электронные ящики пользователей. Как правило, используются для рекламы товаров и услуг, а так же фишинговых атак.

- Рекламное программное обеспечение . Распространение вредоносного ПО, запускающего рекламу на вашем компьютере или перенаправляющего поисковые запросы на платные (часто порнографические) веб-сайты. Нередко бывает встроено в бесплатные или условно-бесплатные программы и устанавливается на компьютер пользователя без его ведома.

- Ботнеты . Зомби-сети, состоящие из зараженных с помощью троянца компьютеров (среди которых может быть и ваш ПК), управляемых одним хозяином и используемых для его целей (например, для рассылки спама).

ПРИЗНАКИ ЗАРАЖЕНИЯ КОМПЬЮТЕРА

Обнаружить вирус, попавший в ваш компьютер на ранней стадии очень важно. Ведь пока он не успел размножиться и развернуть систему самозащиты от обнаружения, шансы избавиться от него без последствий, очень велики. Определить наличие вируса на компьютере можно и самому, зная ранние признаки его заражения:

- Уменьшение объема свободной оперативной памяти;

- Сильное замедление загрузки и работы компьютера;

- Непонятные (без причин) изменения в файлах, а также изменение размеров и даты их последнего изменения;

- Ошибки при загрузке операционной системы и во время ее работы;

- Невозможность сохранять файлы в определенных папках;

- Непонятные системные сообщения, музыкальные и визуальные эффекты.

Если же вы обнаружили, что некоторые файлы исчезли или не открываются, невозможно загрузить операционную систему или произошло форматирование жесткого диска, значит, вирус перешел в активную фазу и простым сканированием компьютера специальной антивирусной программой уже не отделаешься. Возможно, придется переустанавливать операционную систему. Или запускать средства лечения с аварийного загрузочного диска, так как установленный на компьютер антивирус наверняка утратил свою функциональность из-за того, что также был изменен или заблокирован вредоносным ПО.

Правда, даже если вам удастся избавиться от зараженных объектов, часто восстановить нормальную функциональность системы уже не удается, так как могут быть безвозвратно утеряны важные системные файлы. При этом, помните, что под угрозой уничтожения могут оказаться ваши важные данные, будь то фотографии, документы или коллекция музыки.

Что бы избежать всех этих неприятностей, необходимо постоянно следить за антивирусной защитой вашего компьютера, а так же знать и соблюдать элементарные правила информационной безопасности.

АНТИВИРУСНАЯ ЗАЩИТА